Objetivo

Crear un grupo de permisos personalizado y delimitar correctamente el acceso entre oficinas y a funcionalidades para que los agentes hereden solo las capacidades necesarias.

Cuándo Necesitas un Grupo Personalizado

- Un rol se ubica entre Agentes y Administradores.

- Delegas supervisión operativa (reportes o módulos específicos) sin otorgar configuración de seguridad.

- Deseas un grupo de prueba para pilotear nuevos permisos de forma segura.

Pre‑Requisitos

- Claridad sobre los módulos que el grupo debe acceder (haz la lista antes).

- Decisión sobre necesidad de visibilidad multi‑oficina (ver artículo de Aislamiento por Oficina).

- Al menos un usuario de prueba para validar el comportamiento.

Pasos para Crear el Grupo

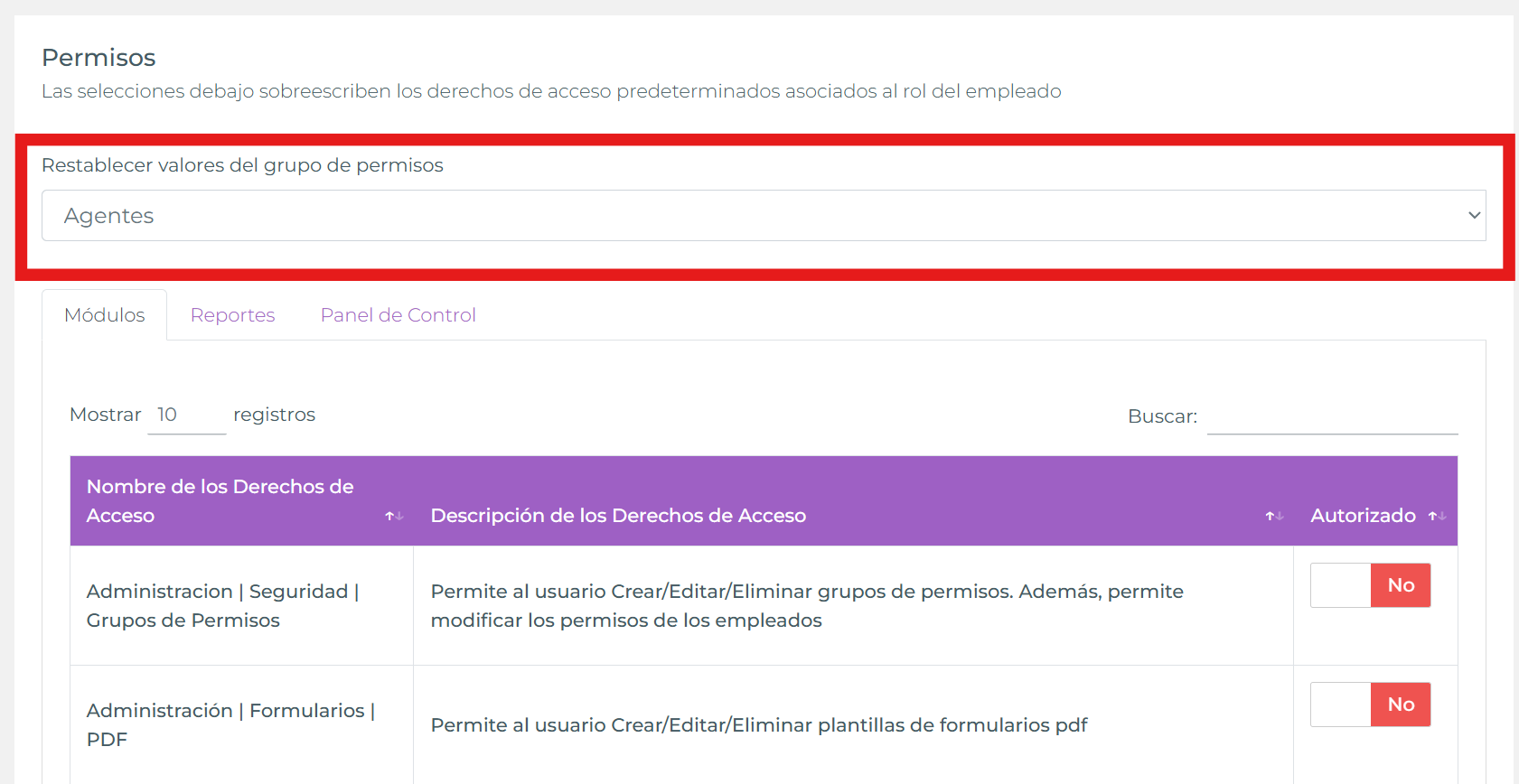

- Navega a

Administración > Seguridad > Grupos de Permisos. - Haz clic en Nuevo Grupo y asigna un nombre claro (ej. CSR Senior).

- Selecciona un Grupo Base si quieres heredar una línea base existente (ej. Agentes). Esto precarga derechos.

Elegir un grupo base acelera la configuración; luego puedes ajustar derechos individuales. - Usa la búsqueda de permisos para filtrar y ajustar solo lo que difiere del base.

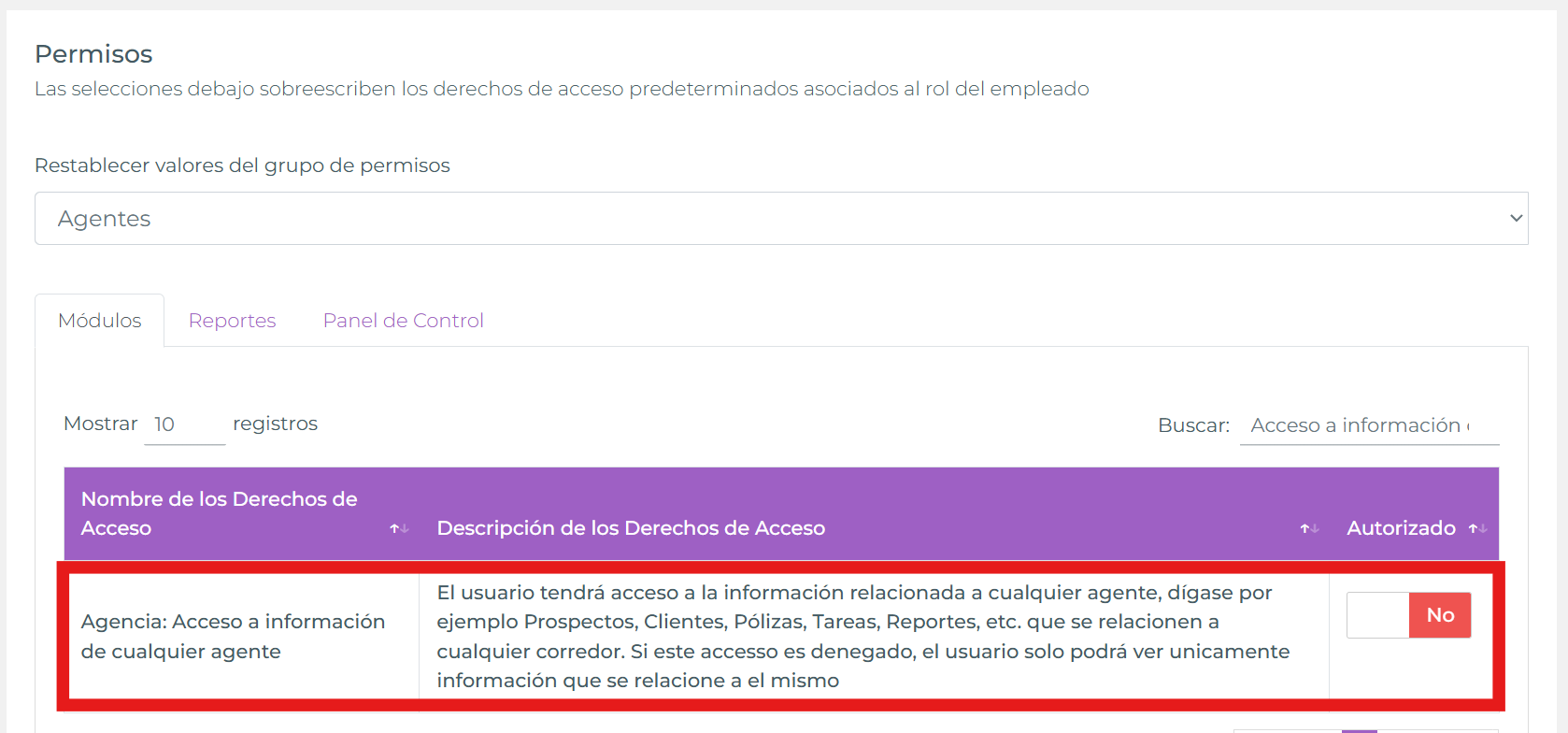

- Si el grupo debe permanecer limitado a su propia oficina, asegúrate que el derecho de acceso multi‑oficina quede en No; de lo contrario ponlo en Sí.

Déjalo en No salvo necesidad legítima de visibilidad global. - Revisa derechos de mayor riesgo (seguridad, operaciones masivas, acciones destructivas) y confirma que se conceden intencionalmente.

- Guarda el grupo.

- Asigna el usuario de prueba y valida el acceso esperado iniciando sesión o impersonalizando.

Lista de Validación

- Módulos correctos visibles; módulos innecesarios ocultos.

- Alcance por oficina funciona (buscar cliente de otra oficina).

- Pestaña de reportes: solo los reportes esperados accesibles.

- Sin derechos no intencionados de configuración de seguridad.

Mejores Prácticas

- Nombra grupos por función + nivel (ej. Contabilidad Lectura, Ventas Lider Full).

- Documenta la razón de cualquier permiso elevado en un registro interno.

- Revisa grupos personalizados trimestralmente para evitar acumulación de permisos.

Reversión / Eliminación

- Reasigna usuarios a su grupo anterior (ej. Agentes).

- Archiva o elimina el grupo personalizado tras confirmar que no tiene miembros activos.